Aujourd’hui nous allons nous pencher sur le fonctionnement du PoS (Proof of stake) et le PoW (Proof of work) dans le minage crypto. Contrairement à la monnaie fiduciaire telle que le dollar américain ou l’euro qui est imprimée, les cryptomonnaies suivent un autre processus. Ces deux méthodes jouent un rôle essentiel pour une blockchain. Ils déterminent notamment qui pourra, ou non, ajouter les prochains blocs.

La technologie Blockchain dans la crypto

Comme son nom l’indique, une blockchain se compose de blocs. En respectant un protocole strict, ces blocs enregistrent des informations et des transactions qui ont lieu sur un réseau. C’est l’algorithme de consensus (PoW ou PoS, entre autres) qui définit et construit les blocs, puis ce sont les nœuds du réseau qui jugeront si ces derniers sont conformes au protocole (aux règles).

Les mécanismes de consensus PoW et PoS, assurent la base de toute blockchain. Ceux-ci s’utilisent pour vérifier les transactions permettant aux réseaux de cryptomonnaie d’être décentralisés sans une autorité gouvernementale. Ces mécanismes permettent à chaque ordinateur connecté au réseau de s’entendre sur des transactions légitimes pour éviter les incohérences.

Preuve de participation ou d’enjeu (PoS)

Ce mécanisme de consensus est la preuve de participation qui a gagné en popularité au cours des dernières années. C’est la raison pour laquelle Ethereum 2.0 va passer à un mécanisme PoS.

L’objectif principal du PoS était de passer de la dépendance à la puissance informatique à la puissance monétaire, ce qui augmentera l’évolutivité et l’efficacité du réseau.

Le pouvoir monétaire signifie que plus un validateur détient de pièces, plus il aura de chances de valider les transactions. PoS réduit considérablement la quantité de travail nécessaire pour valider les transactions et assurer la sécurité d’une blockchain en utilisant des validateurs.Toutefois, les validateurs ne reçoivent pas de récompenses pour la validation des blocs.

Jusqu’à ce jour, Bitcoin, première cryptomonnaie, a toujours utilisé le mécanisme du PoS. Mais au cours des dernières années, on constate une augmentation de la popularité de la méthode PoW, en raison de plusieurs différences. De plus, certaines des plus grandes cryptomonnaies, comme Solana ou Cardano l’ont adopté.

Un validateur qui ne respecte pas les règles du réseau peut ainsi subir une réduction de ses jetons. Pire encore, il pourrait se voir banni temporairement, ou de façon permanente. Néanmoins, ce mécanisme n’est pas utilisé par toutes les blockchains.

La preuve de travail (PoW)

Le premier mécanisme de consensus utilisé pour alimenter Bitcoin exploite le minage du monde entier. Ainsi, les mineurs peuvent acquérir la grande quantité de puissance de traitement nécessaire pour maintenir le réseau opérationnel et stable.

Les mineurs s’immergent dans un processus compétitif pour être le premier à résoudre un problème mathématique. Le gagnant reçoit une quantité prédéterminée de cryptomonnaie comme récompense (souvent appelée bloc). Le processus de minage est utilisé pour vérifier et ajouter toutes les nouvelles transactions à la blockchain PoW.

Au début de l’exploitation minière de Bitcoin, les mineurs individuels utilisant un seul GPU pouvaient s’en sortir. Cependant, à mesure que le réseau se développe et que de plus en plus de mineurs s’entassent, la difficulté de minage ne fait qu’augmenter. En conséquence, cela nécessite un taux de hachage ou une puissance de calcul de plus en plus élevée. C’est pourquoi les opérations minières à grande échelle restent désormais la norme si les mineurs veulent réussir.

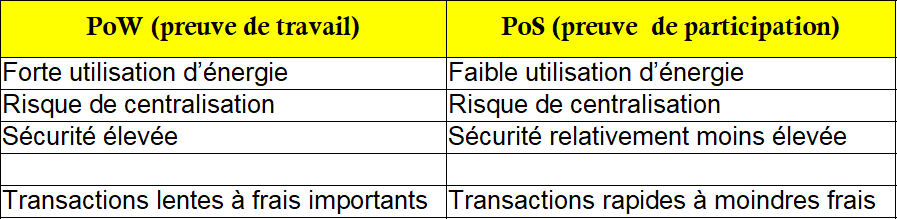

Avantages et inconvénients des deux algorithmes PoS et PoW

Les avantages de l’un font les inconvénients de l’autre. Là où le Proof of work est énergivore, à cause d’une difficulté de minage en constante augmentation, l’algorithme de Proof of stake demande nettement moins d’énergie.

Il y a cependant des répercussions sur la sécurité des blockchains. A ce niveau, c’est l’algorithme de la preuve de travail qui l’emporte. En effet, il faudrait une attaque mobilisant au moins 51% de la puissance avant de pouvoir hacker le réseau. Néanmoins, il sera possible de réunir une puissance supérieure afin d’éviter cette attaque. Concernant le PoS, cette solution n’est pas envisageable. Il suffit qu’une entité malveillante (qui peut être un groupe d’utilisateurs) rassemble 51% des jetons émis, et elle deviendra quasiment intouchable. Les solutions restantes seront malheureusement destructrices.